Nicht lieferbar

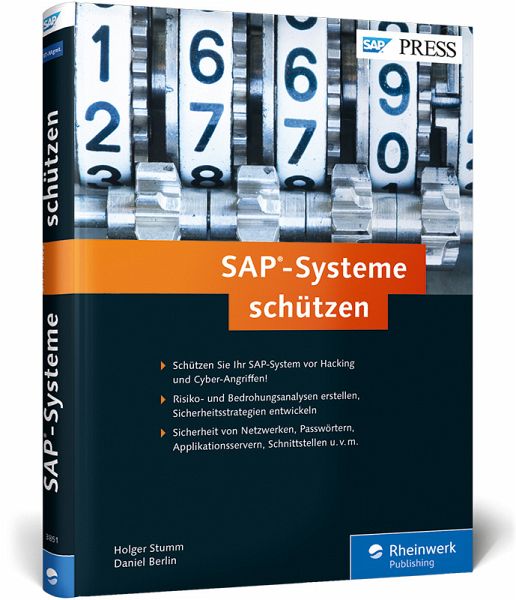

SAP-Systeme schützen

SAP-System vor Hacking und Cyber-Angriffen schützen. Risiko- und Bedrohungsanalysen erstellen, Sicherheitsstrategien entwickeln. Sicherheit von Netzwerk, Passwörtern, Applikationsserver, Schnittstellen u

Versandkostenfrei!

Nicht lieferbar

Schützen Sie sich vor dem Albtraumszenario Cyber-Angriff! Treffen Sie jetzt die notwendigen Vorkehrungen - warten Sie nicht, bis es zu spät ist! In diesem Buch erfahren Sie, wie Sie die Angriffspunkte Ihres SAP-Systems identifizieren und absichern. Ob Netzwerksicherheit, SAProuter, Applikationsserver, RFC-Aufrufe oder Datenbank - erfahren Sie, wie Hacker vorgehen, schließen Sie mögliche Sicherheitslücken, und härten Sie Ihre Systeme.Aus dem Inhalt:Risiko- und BedrohungsanalyseFallbeispiele für unternehmensweite SicherheitsstrategienPenetrationstestsSicherheitswerkzeugeSchutz von Netzwer...

Schützen Sie sich vor dem Albtraumszenario Cyber-Angriff! Treffen Sie jetzt die notwendigen Vorkehrungen - warten Sie nicht, bis es zu spät ist! In diesem Buch erfahren Sie, wie Sie die Angriffspunkte Ihres SAP-Systems identifizieren und absichern. Ob Netzwerksicherheit, SAProuter, Applikationsserver, RFC-Aufrufe oder Datenbank - erfahren Sie, wie Hacker vorgehen, schließen Sie mögliche Sicherheitslücken, und härten Sie Ihre Systeme.

Aus dem Inhalt:

Risiko- und BedrohungsanalyseFallbeispiele für unternehmensweite SicherheitsstrategienPenetrationstestsSicherheitswerkzeugeSchutz von Netzwerk, Firewall, Router und SwitchesSchutz von SAProuter und SAP Web DispatcherSchutz des SAP NetWeaver AS ABAP und JavaSchutz von Remote Function Calls Passwortschutz Schutz des Transportsystems Schutz der DatenbankMobile Anwendungen sichern Sicherheit im Internet der Dinge

Aus dem Inhalt:

Risiko- und BedrohungsanalyseFallbeispiele für unternehmensweite SicherheitsstrategienPenetrationstestsSicherheitswerkzeugeSchutz von Netzwerk, Firewall, Router und SwitchesSchutz von SAProuter und SAP Web DispatcherSchutz des SAP NetWeaver AS ABAP und JavaSchutz von Remote Function Calls Passwortschutz Schutz des Transportsystems Schutz der DatenbankMobile Anwendungen sichern Sicherheit im Internet der Dinge